Quantum computers need just 10,000 qubits — not the millions we assumed — to break the world's most secure encryption algorithms

Когда речь заходит о будущем кибербезопасности, большинство специалистов предполагает, что для взлома современных криптографических алгоритмов потребуется миллионы кубит. Однако новые исследования показывают, что реальность может оказаться гораздо ближе, чем мы думали. Уже при наличии лишь около 10 000 кубит квантовые компьютеры могут начать угрожать самым защищённым системам шифрования. Это кардинально меняет перспективы и вызывает необходимость пересмотра стратегий защиты информации, а также ускоряет разработку новых методов квантовой криптоустойчивости.

Почему количество кубит важно и чем оно отличается от привычных представлений

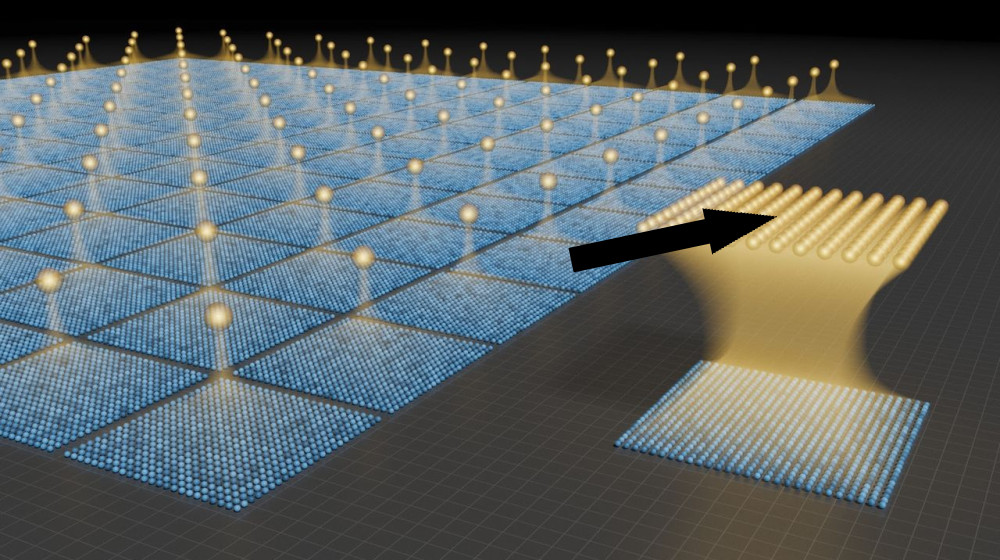

Квантовые биты — кубиты — это основа квантовых компьютеров, которые используют принципы квантовой механики для выполнения вычислений, невозможных для классических машин. На сегодняшний день в мире активно разрабатывается ряд прототипов, в которых уже есть сотни и даже тысячи кубит. Но задача в том, что для полноценного взлома существующих криптосистем необходимо не просто иметь большое количество кубит, а обеспечить их стабильность и правильное управление.

Ранее считалось, что для взлома, например, системы RSA с ключом на 2048 бит, потребуется квантовый компьютер с миллионами кубит. Однако новое исследование, проведённое группой ведущих учёных из международного консорциума, показывает, что даже при меньшем количестве кубит — около 10 000 — такие системы станут уязвимыми. Это связано с развитием алгоритмов, способных эффективно использовать партионные свойства квантовых состояний и уменьшать требования к ошибкам в вычислениях.

Технологический прогресс и его влияние на вычислительную мощность

Современные квантовые компьютеры всё ещё далеки от крупномасштабных устройств. Наиболее крупные прототипы имеют менее 100 кубит — это тестовые платформы для проверки новых алгоритмов. Однако благодаря совершенствованию ошибококоррекции и методов декогеренции учёные уже уверенно заявляют, что необходимое число кубит для атаки на криптографию — значительно меньше, чем принято было считать.

Ключевыми факторами являются:

- Эффективность ошибококоррекции: современные алгоритмы позволяют уменьшить число кубит, необходимых для выполнения сложных задач.

- Улучшение стабильности кубит: новые материалы и технологии позволяют создавать кубиты с меньшей деградацией и меньшей вероятностью ошибок.

- Оптимизация алгоритмов: развитие квантовых алгоритмов типа Гросс-Хельмана и Шора уменьшает ресурсы для взлома современных криптосистем.

Новые исследования: бремя для существующих систем шифрования

Исследования, опубликованные в научных журналах, указывают, что при наличии в квантовом компьютере всего 10 000 кубит — что уже не так сложно реализовать в ближайшие пять лет — можно выполнить атаку на широко распространённые криптографические протоколы, такие как RSA и эллиптические кривые. Уязвимость возникает из-за того, что квантовый алгоритм Шора, используемый для факторизации чисел, способен решить задачу разложения большого числа на простые множители за полиномиальное время, что для классических алгоритмов — экспоненциальный рост.

«Исследования показывают, что граница уязвимости находится гораздо ближе, чем думали ранее. 10 000 кубит — это реально достижимая цель в обозримом будущем, и это ставит под угрозу многие системы защиты информации»

Например, в сфере финансовых транзакций, государственных секретов и даже криптовалютных систем — все, основанные на RSA, DSA или эллиптических кривых — могут стать уязвимыми. Защита данных, которая считается надежной на сегодняшний день, в будущем может оказаться скомпрометированной всего за несколько часов или дней после появления соответствующего квантового компьютера.

Готовность систем к квантовой угрозе: что уже делается сейчас

Многие крупные организации, включая государственные и частные сектора, осознают угрозу квантовых вычислений и начали работу над квантовоустойчивыми алгоритмами. В частности, разработка так называемых постквантовых криптографических стандартов уже ведется в международных организациях, таких как Национальный институт стандартов и технологий (НИСТ) США и Европейский союз.

Эти системы основываются на совершенно иных принципах — например, кодах на основе решёток или кодах с жесткими параметрами, которые квантовые алгоритмы пока что не способны эффективно взломать. В связи с этим крупные компании начинают внедрять аналогичные стандарты защиты уже сегодня, чтобы подготовиться к будущему.

Что означает это для конечных пользователей и бизнеса

Для обычных пользователей, использующих интернет-банкинг или криптовалюты, угроза пока кажется далекой. Однако, исходя из данных исследований, уже через несколько лет у злоумышленников появится возможность взломать даже самые защищённые системы, если не предпринять меры. Поэтому важно не только разрабатывать новые протоколы, но и своевременно обновлять программное обеспечение, следить за новыми стандартами шифрования и использовать многослойные системы защиты.

Бизнесу и государственным структурам рекомендуется начать переход на постквантовые системы уже сейчас, чтобы избежать потери данных в будущем и снизить риски информационной безопасности. Важно помнить, что время — главный фактор, и чем раньше начнется подготовка, тем меньше шансов стать жертвой квантового взлома.

Перспективы и вызовы будущего

Несмотря на оптимизм относительно потенциальных возможностей квантовых компьютеров, есть и существенные вызовы. В первую очередь — создание стабильных, масштабируемых и дешёвых квантовых машин, способных функционировать на практике. Пока что реализовать полностью исправные 10 000 кубит — задача технологически сложная и дорогостоящая. Резкое снижение стоимости и увеличение стабильности кубит — ключевые направления исследований, которые могут изменить ситуацию уже в ближайшие годы.

Общая картина такова: если технические барьеры будут преодолены, то взлом самых защищённых систем станет проще, чем мы думали. Это требует немедленных действий со стороны научного сообщества, криптографов и регуляторов по всему миру.